83 artigos nesta categoria

-

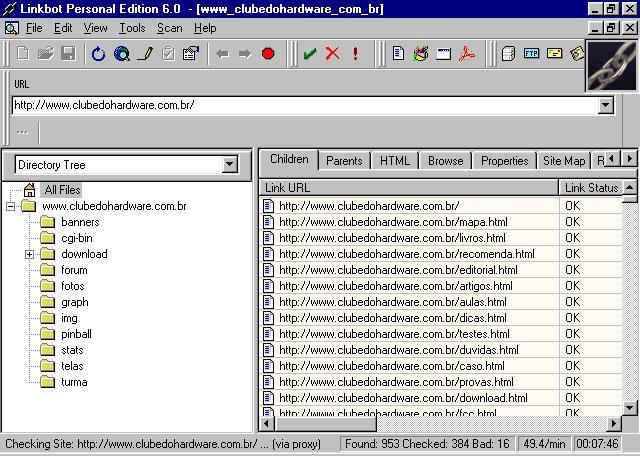

Verificando Todos os Links de Seu Site

Veja como testar todos os links de seu site e mostre a seus visitantes o quanto organizado e atualizado ele é. -

Vendendo Anúncios em Seu Site

Conheça as principais formas de contratos de anuncios e veja algumas dicas de como conseguir anunciantes para seu site. -

Usando o Google para Pesquisar Seu Computador

Que tal usar o Google para procurar arquivos em seu computador? Leia nosso artigo e saiba como. -

Tudo o que você precisa saber sobre a nova nomenclatura de gerações Wi-Fi

Conheça o novo sistema de nomenclatura, mais simples e mais fácil, utilizado por dispositivos de redes sem fio Wi-Fi. -

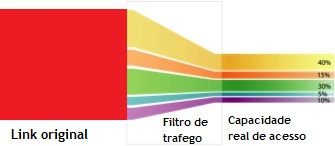

Traffic shaping: uma afronta à neutralidade da rede

O que é e como funciona o traffic shaping, uma ferramenta ilegal comumente usada de forma oculta pelas operadoras de Internet para limitar a velocidade de acesso a diversos sites e serviços. -

Tirando a Limpo: Computação em Nuvem e Virtualização

A Web 2.0 é uma realidade e conteúdo sob demanda é o futuro. Este editorial se concentra no uso continuado de chavões de marketing, como “computação em nuvem” e “virtualização”, e o que isso significa para você. -

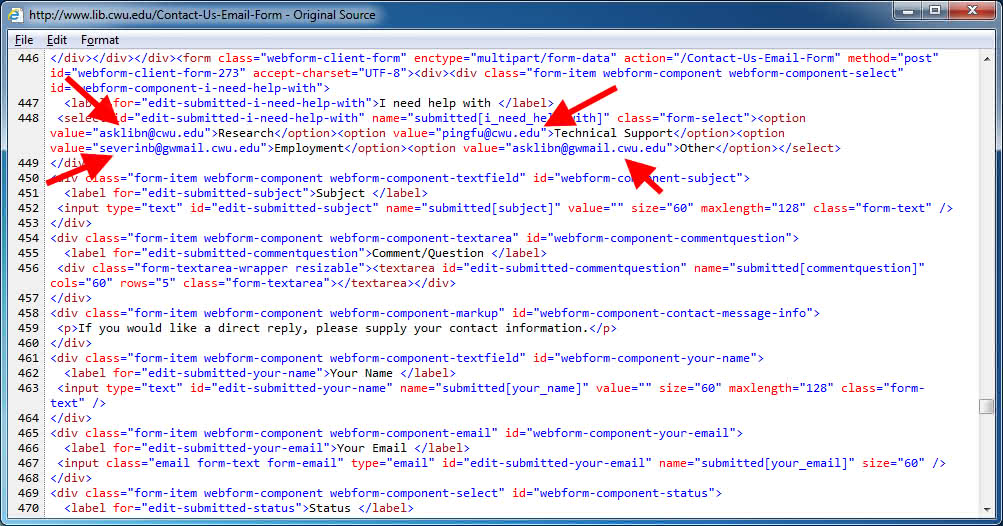

Testando a Segurança do seu Site – Parte 2

Nesta parte da nossa série “Testando a Segurança do seu Site”, nós cobriremos e-mails, formulários de contato e segurança por obscuridade. -

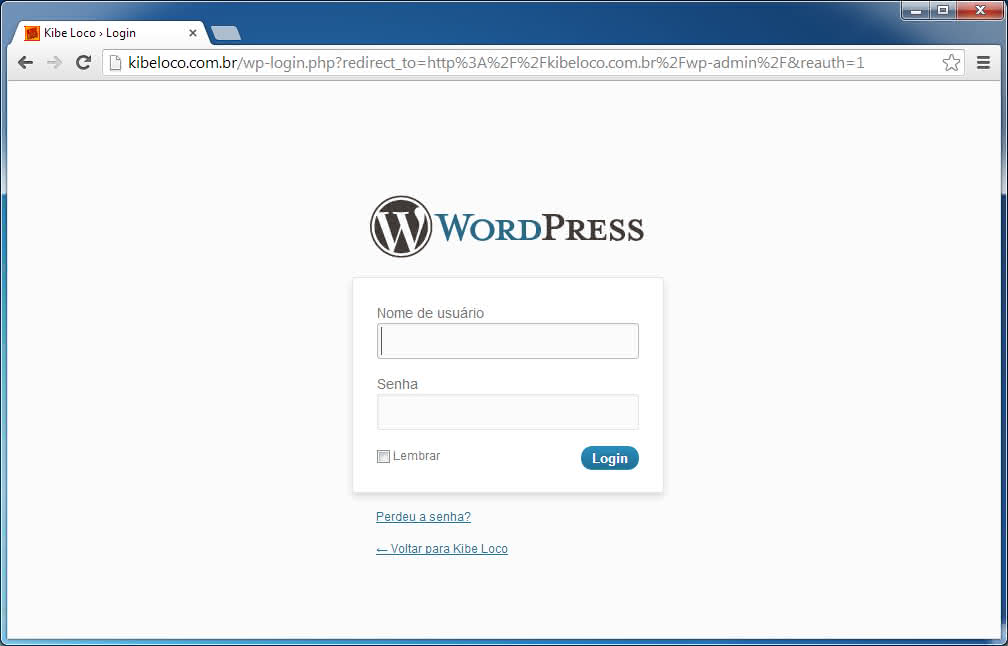

Testando a Segurança do seu Site – Parte 1

Você tem um site, blog ou fórum? Aprenda como verificar sua segurança de modo a prevenir que pessoas maliciosas o explorem. Nesta parte, nós cobriremos algumas informações e procedimentos básicos. -

Testando a Segurança de seu Site – Parte 3

Nesta parte da nossa série “Testando a Segurança de seu Site”, nós cobriremos manipulação de dados e injeções SQL. -

Testando a Segurança de Seu Micro

Protegendo o Seu Micro Contra Invasões. -

Supercomputadores Caseiros: Construindo Clusters com o Linux - Parte 2

Aprenda a como colocar o Linux trabalhando em clusters. -

Supercomputadores Caseiros: Construindo Clusters com o Linux

Aprenda a construir cluters com o Linux. -

Segurança, CAPTCHA e roteadores D-Link

A alteração do DNS no roteador wireless permite que os acessos sejam redirecionados para um site escolhido por um hacker. -

Segurança de Dados

Saiba mais sobre Segurança em Bancos de Dados lendo nosso artigo. -

Segurança Básica em Redes Sem Fio

Tudo o que você precisa fazer após montar sua própria rede: mudar a senha padrão, atualizar o firmware do roteador e habilitar e usar o tipo correto de criptografia. -

Saiba mais sobre VoIP

Aprenda como funciona a tecnologia de voz sobre IP. -

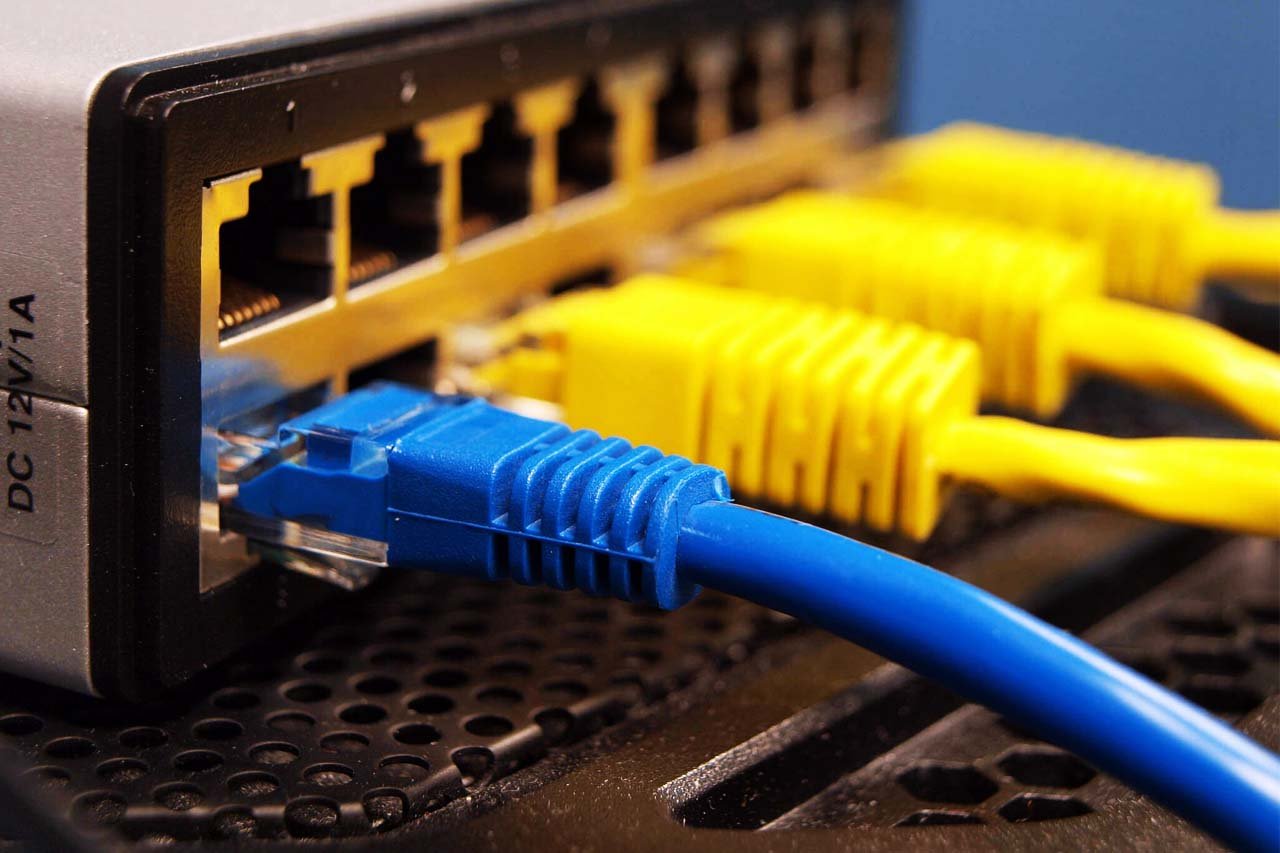

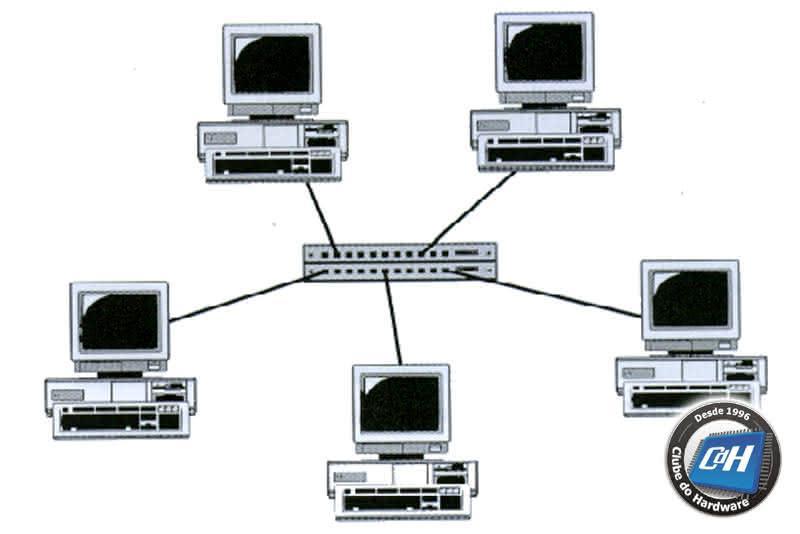

Redes Locais: Topologias e Periféricos

Aprenda qual método utilizar para criar sua própria rede. -

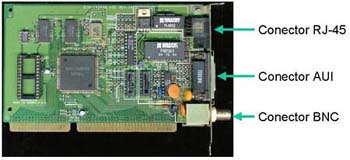

Redes Locais: Placas e Cabos

Saiba o que precisa ter em mãos para montar sua própria rede. -

Que tecnologia é melhor: GSM ou CDMA?

Entenda o funcionamento das tecnologias GSM e CDMA, e saiba qual é a melhor. -

Que fim levou o WiMAX?

A tecnologia WiMAX foi promovida no início dos anos 2000 como uma das melhores soluções para conexão de Internet banda larga sem fio, mas foi abandonada após 10 anos. O que aconteceu?

Sobre o Clube do Hardware

No ar desde 1996, o Clube do Hardware é uma das maiores, mais antigas e mais respeitadas comunidades sobre tecnologia do Brasil. Leia mais

Direitos autorais

Não permitimos a cópia ou reprodução do conteúdo do nosso site, fórum, newsletters e redes sociais, mesmo citando-se a fonte. Leia mais