Formulários de Contato (Cont.)

O problema mais comum dos formulários de contato é uma falha de segurança que permita pessoas usarem seu site para enviar spams. Esse é um problema muito sério.

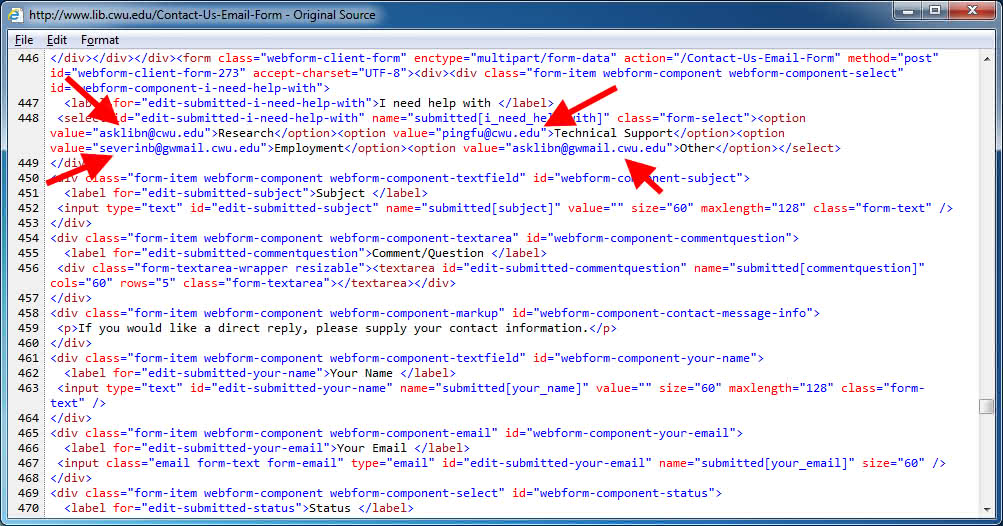

A falha de segurança exata que poderá existir em seu site dependerá do seu código em particular, mas a ideia geral é a seguinte: analisando o código HTML, o hacker pode facilmente aprender quais são as variáveis que devem ser passadas ao script, disponível em seu site, que lida com os dados enviados pelo formulário e que envia os e-mails (o nome do script é o listado na tag “form”.

Com essa informação, o hacker pode agora tentar acessar o script diretamente, manipulando as variáveis. Se o script permitir que o usuário configure o e-mail de destino, o hacker poderá passar qualquer endereço que queira para o script, o que permitirá o envio de spams para qualquer pessoa.

Vamos dizer que nós analisamos um código HTML de um formulário e descobrimos que o nome do script que lida com o formulário é script.php e que o formulário apresenta campos chamados de, para, assunto e texto. Agora, é muito fácil para o hacker acessar o link http://www.seusite.com.br/[email protected]&[email protected]&assunto=CHEAP%20VIAGRA&texto=cheap%20Viagra%20at%20my%20website e enviar um e-mail para “[email protected]” com o assunto “CHEAP VIAGRA” e o texto “cheap Viagra at my website”.

Nós devemos enfatizar que, se o script do formulário de contato do seu site apresentar uma falha de segurança como essa, o hacker será capaz de transformar o seu site em um servidor de spam.

Como você pode ver, formulários de contato que apresentam endereços de e-mail em seus códigos HTML (ver Figura 1) são os mais fáceis de ser explorados, já que apresentam uma variável para configurar o e-mail de destino. No entanto, mesmo que não haja um endereço de e-mail no código HTML, o script pode apresentar uma variável oculta através da qual um hacker poderá configurar o e-mail de destino. Por exemplo, um hacker com certeza acessará diretamente o script tentando variáveis como “to”, “para” e “email”. Se o script permitir a configuração externa do endereço de e-mail, você está frito. É apenas uma questão de tempo para hackers descobrirem o nome da variável. Isso é, obviamente, uma falha de segurança grave.

Resumindo, o script que lida com o formulário de contato não deve aceitar a configuração externa do endereço de e-mail do destinatário.

Respostas recomendadas

Crie uma conta ou entre para comentar

Você precisa ser um usuário para fazer um comentário

Criar uma conta

Crie uma nova conta em nossa comunidade. É fácil!

Crie uma nova contaEntrar

Já tem uma conta? Faça o login.

Entrar agora